勒索軟件犯罪組織現已經開始在入侵的Facebook賬號上發布信息甚至進行對話,以迫使受害者支付贖金。

當新的勒索軟件于2012年首次引入時,我們看到了一種新的勒索攻擊形式,攻擊者通過加密受害者的文件來勒索受害者,然后通過勒索贖金以獲取解密器。

在2019年11月,勒索軟件犯罪組織采用了新的雙重勒索策略,使其在加密設備之前也竊取了未加密的文件。然后,攻擊者威脅說,如果不支付贖金,就會在勒索軟件數據泄漏站點上釋放這些被盜文件。

自那時起,勒索軟件犯罪組織逐漸開始利用媒體進行勒索活動,在那里他們發布新聞稿或聯系記者,以分享他們挖掘最新漏洞的利用方法,向受害者施加壓力。

Ragnar Locker入侵Facebook賬號

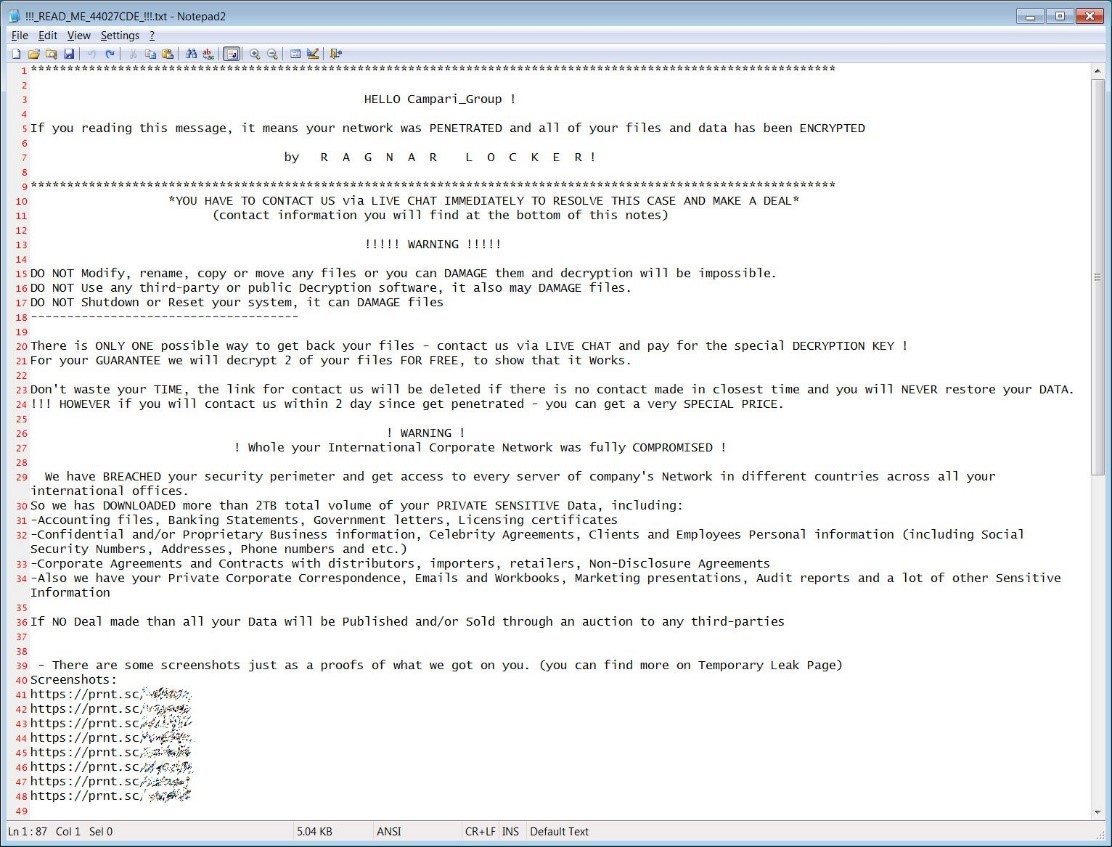

昨天,Ragnar Locker背后的勒索軟件犯罪組織通過入侵Facebook用戶的賬號并創建博文來宣傳對Campari Group的攻擊,將其帶入了一個新的高度。

上周,意大利酒類公司Campari Group遭受了Ragnar Locker勒索軟件攻擊,攻擊者聲稱在加密網絡之前竊取了2 TB的未加密文件。為了恢復其文件,黑客要求賠償1500萬美元。

該Facebook賬號被“ Ragnar_Locker團隊”稱為“ Campari Group網絡的安全漏洞”,并警告稱將發布進一步的敏感數據。

被黑客入侵的Facebook賬戶所有者Chris Hodson告訴Brian Krebs,在Facebook將其檢測為欺詐活動之前,該博文已向7,000多個Facebook用戶展示。

目前尚不清楚這是否是一個孤立的事件,以及勒索軟件犯罪組織是否還使用其他被黑客入侵的Facebook賬戶投放了博文。Facebook的發言人表示,該公司仍在調查這一事件。

這種通過Facebook進行攻擊的新策略顯示了勒索犯罪活動的持續發展。隨著贖金要求和付款數額的增加,我們很可能在未來看到勒索犯罪活動的進一步升級。

參考鏈接:https://www.bleepingcomputer.com/news/security/ransomware-gang-hacks-facebook-account-to-run-extortion-ads/

題圖來源:由Simon Steinberger在Pixabay上發布

及時掌握網絡安全態勢 盡在傻蛋網絡安全監測系統

本文來源:bleepingcomputer

如涉及侵權,請及時與我們聯系,我們會在第一時間刪除或處理侵權內容。

電話:400-869-9193 負責人:張明

工商執照

工商執照